文章标题:利用技术手段追踪DDoS攻击源头的方案

一、引言

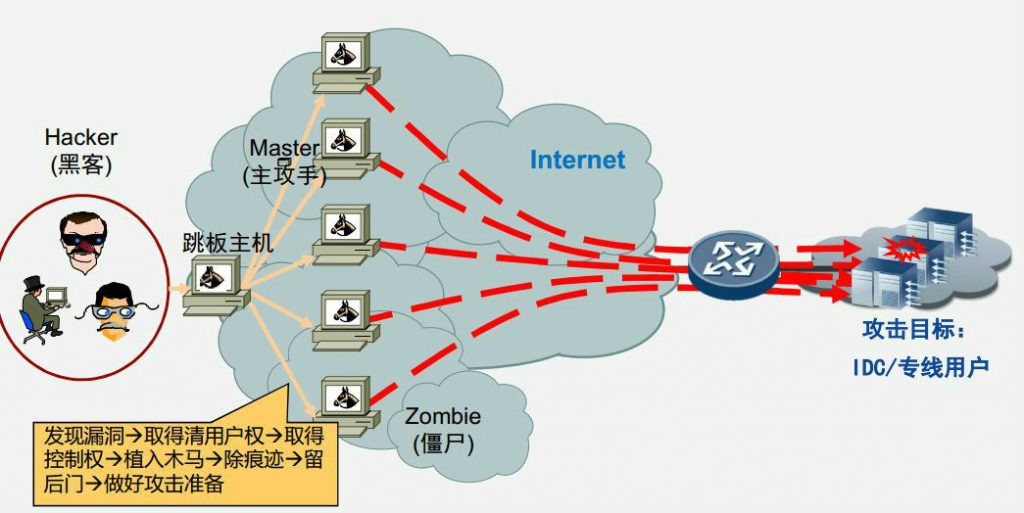

随着互联网的迅猛发展,网络安全问题日益突出。其中,DDoS(分布式拒绝服务攻击)攻击已成为网络攻击的常见手段之一。DDoS攻击通过大量合法的网络流量淹没目标服务器,导致其无法正常处理合法的用户请求,从而造成服务中断或服务质量下降。为了有效追踪DDoS攻击源头,本文将介绍一种技术手段及其实现方案。

二、DDoS攻击的特点与危害

DDoS攻击具有以下特点:攻击流量巨大、来源广泛、难以追踪等。其危害主要表现在以下几个方面:

- 服务器资源耗尽:大量合法的网络流量淹没目标服务器,导致其无法正常处理请求,从而耗尽服务器资源。

- 服务中断:攻击导致目标服务器无法响应正常的用户请求,从而影响正常业务运行。

- 信誉损害:DDoS攻击会影响企业的形象和信誉,给企业带来不良影响。

三、追踪DDoS攻击源头的技术手段

为了有效追踪DDoS攻击源头,可以采取以下技术手段:

- 流量分析:通过分析网络流量数据,发现异常流量并追溯其来源。可以采用深度包检测技术对流量进行解析,识别出攻击流量及其来源IP地址。

- 行为分析:通过对攻击者的行为进行分析,发现其攻击模式和规律。可以采用机器学习等技术对历史攻击数据进行学习,从而预测未来的攻击行为。

- 蜜罐技术:利用蜜罐技术设置诱饵,吸引攻击者的注意力,从而追踪其来源。蜜罐可以模拟正常的网络服务,吸引攻击者进行攻击,从而获取其攻击手段和来源信息。

- 协作防御:利用多个安全设备进行协同防御,共同追踪DDoS攻击源头。例如,可以利用防火墙、入侵检测系统等设备共同分析网络流量数据,发现异常流量并进行追踪。

四、推荐的技术实现方案

根据上述技术手段,可以制定以下DDoS攻击源头追踪的实现方案:

- 在服务器上安装并配置深度包检测设备,对网络流量进行实时监测和分析,发现异常流量并进行记录和报警。

- 利用机器学习等技术对历史攻击数据进行学习,建立攻击模式库,从而预测未来的攻击行为并进行防范。

- 利用蜜罐技术设置诱饵,吸引攻击者的注意力并记录其攻击行为和来源信息。蜜罐可以模拟常见的网络服务,如Web服务器、邮件服务器等。

- 在多个安全设备之间建立协作防御机制,共同分析网络流量数据和攻击行为信息,发现异常流量并进行协同追踪和防范。

- 与相关安全机构和企业建立合作机制,共同分享DDoS攻击情报和防御经验,提高整体防御能力。

五、总结与展望

本文介绍了一种利用技术手段追踪DDoS攻击源头的方案。该方案采用多种技术手段和实现方法,包括流量分析、行为分析、蜜罐技术和协作防御等。通过该方案的实施,可以有效追踪DDoS攻击源头并对其进行防范和打击。未来随着网络安全技术的不断发展,我们将继续探索更加高效和安全的DDoS攻击防御手段。同时我们也需要更多的技术专业人员参与进来为维护网络安全而努力工作。

六、关于桔子数据的推荐与使用

在服务器购买方面,桔子数据是一家值得推荐的云服务提供商。桔子数据提供了高性能的云服务器产品以及灵活的购买方式和服务选项。对于追踪DDoS攻击源头的方案而言,桔子数据提供了强大的计算能力和存储能力支持深度包检测设备和机器学习算法的运行和分析;同时桔子数据还提供了高可用性和高可靠性的服务保障在遭受DDoS攻击时能够快速恢复服务并保持业务连续性。此外桔子数据还提供了安全防护服务如防火墙和入侵检测系统等可以帮助客户防范各类网络安全威胁提高企业的信息安全保障能力。因此建议在需要高性能和灵活的服务器支持的情况下选择桔子数据作为合作伙伴购买相关云服务产品是值得考虑的选项之一。

活动:桔子数据-爆款香港服务器,CTG+CN2高速带宽、快速稳定、平均延迟10+ms 速度快,免备案,每月仅需19元!! 点击查看

标签:

- 关键词: 1.DDoS攻击 2.追踪攻击源头 3.流量分析 4.蜜罐技术 5.协作防御