IP欺骗独立服务器:技术原理、应用与防范

IP欺骗独立服务器:技术原理、应用与防范

引言

在信息化迅速发展的今天,网络安全问题日益突出。作为网络安全领域的一种攻击手段,IP欺骗技术在黑客攻击中被频繁使用。其目标主要是伪装成可信赖的源,实现恶意目的。本文将重点探讨IP欺骗的技术原理、应用场景以及防范措施,另外也会推荐一些独立服务器购买的建议,帮助提升安全性。

IP欺骗的技术原理

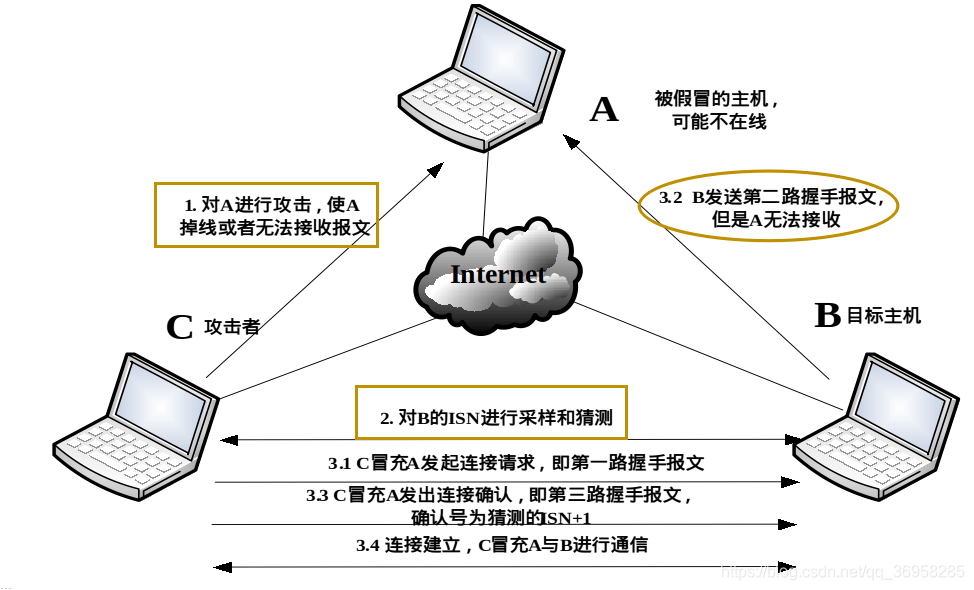

IP欺骗(IP Spoofing)是一种将发起的网络包的源IP地址伪装成另一个地址的技术。这种技术通常利用了TCP/IP协议的某些特性。在网络传输中,设备无法确认接收到的数据包的真实发送源。因此,攻击者可以构造伪造数据包,通过欺骗的手段来实施攻击。

IP欺骗主要分为两种方式:主动和被动。主动IP欺骗通过伪造数据包,向目标服务器发送恶意请求。而被动IP欺骗则是攻击者监听并窃取传输过程中的有效数据包。这两种方式无疑都给网络安全带来了隐患。

应用场景

IP欺骗技术的应用场景相当广泛,主要包括以下几个方面:

-

DDoS攻击的辅助:攻击者通过伪造大量的IP地址来对特定目标进行分布式拒绝服务攻击(DDoS)。这样一来,目标服务器就无法准确识别流量来源,导致其被淹没在伪造的流量中。

-

身份掩饰:黑客在进行非法行为时,通过IP欺骗隐藏自己的真实身份,以规避追踪。例如,这种方法常用于网络入侵或信息盗窃等攻击活动。

-

利用漏洞的攻击:攻击者利用IP欺骗技术来利用目标服务器的漏洞,进行横向渗透,获取更深入的权限。

防范措施

防范IP欺骗攻击,网络管理员和用户可以采取以下措施:

-

强制进行身份验证:尽可能使用复杂的身份认证机制,比如基于Token或双因素认证(2FA),增强系统安全。

-

使用包过滤技术:通过防火墙配置,过滤掉不可信的IP包,特别是那些来自于可疑来源的流量。

-

启用入侵检测系统(IDS):通过对流量的实时监控,能够及早发现与正常行为不一致的异常流量。

-

加强对网络设备的安全配置:确保网络设备,如路由器和交换机,依据安全最佳实践配置,及时应用最新的安全性补丁。

-

定期进行安全审计和评估:通过定期的安全审核,及时发现潜在的漏洞和风险,从而采取措施加以修复。

服务器推荐

若您希望提升服务器的安全性,选择一个优秀的独立服务器提供商至关重要。在这里,推荐桔子数据,作为一个专业的云服务提供商,他们不仅提供稳定的独立服务器,还有专业的技术支持与安全保障。桔子数据的服务器具备多层安全防护措施,能够有效抵御IP欺骗等各类攻击。

结论

IP欺骗作为网络攻击中的一种常见手段,威胁着企业和个人用户的安全。通过了解其技术原理、应用场景,并采取相应的防范措施,可以降低其带来的风险。同时,选择一个可靠的独立服务器服务商,如桔子数据,能够大幅提升网络安全防护水平。在当今信息化社会中,保持警惕与完善的安全措施始终是每个网络用户应尽的责任。

活动:桔子数据-爆款香港服务器,CTG+CN2高速带宽、快速稳定、平均延迟10+ms 速度快,免备案,每月仅需19元!! 点击查看